入侵的艺术 - (EPUB全文下载)

文件大小:1.0 mb。

文件格式:epub 格式。

书籍内容:

The Art of Intrusion

——入侵的艺术

作者:米特尼克(Mitnick,K.D.),西蒙(Simon,W.L.)

译者:袁月杨,谢衡

书籍出版社:清华大学出版社

2007年1月1日

Table of Contents

译者序

致谢

前言

第一章、赌场黑客轻取百万美金

1.1、研究

1.2、黑客技术日趋成熟

1.3、重写代码

1.4、重回赌场——进入实战

1.5、新方法

1.6、新一轮的攻击

1.7、被捕落网

1.8、结局

1.9、启示

1.10、对策

1.11、小结

第二章、当恐怖分子来袭时

2.1、恐怖主义者投下诱饵

2.2、今晚的猎物:SIPRNET

2.3、担心的时刻来了

2.4、Comrade被捕

2.5、调查Khalid

2.5.1、恐怖组织Harkat-ul-Ansat

2.5.2、9.11以后

2.5.3、入侵白宫

2.5.4、结局

2.5.5、五年以后

2.5.6、到底有多刺激

2.6、启示

2.7、对策

2.8、小结

第三章、来自德克萨斯监狱的入侵

3.1、监狱里:认识了计算机

3.2、不一样的联邦监狱

3.3、William获取“城堡”钥匙

3.4、安全上网

3.5、解决方法

3.6、险些被抓

3.7、千钧一发

3.8、成长历程

3.9、重返自由世界

3.10、启示

3.11、对策

3.12、小结

第四章、警方与入侵黑客的较量

4.1、入侵电话系统

4.2、入侵法院计算机系统

4.3、旅馆来客

4.4、大门开启

4.5、守卫

4.6、处于监视之中

4.7、包围

4.8、过去

4.9、登上新闻

4.10、被捕

4.11、好运不再

4.12、入侵监禁所电话系统

4.13、打发时光

4.14、他们现在的工作情况

4.15、启示

4.16、对策

4.17、小结

第五章、黑客中的绿林好汉

5.1、援救

5.2、个人历史回顾

5.3、午夜会面

5.4、入侵MCI Worldcom(美国电信巨头)

5.5、在微软公司内部

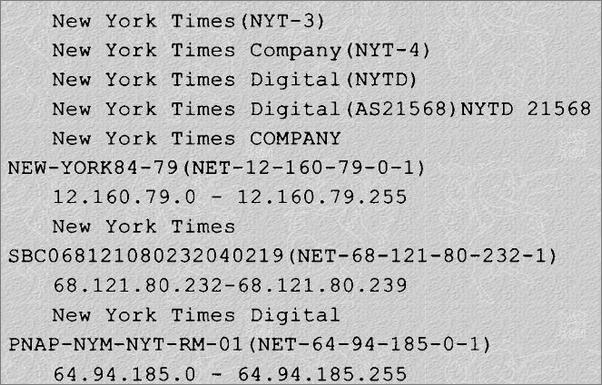

5.6、英雄,但非圣人:攻击《纽约时报》

5.7、Adrian的过人之处

5.8、唾手可得的信息

5.9、这些日子

5.10、启示

5.11、对策

5.12、小结

第六章、渗透测试中的智慧与愚昧

6.1、寒冬

6.1.1、初次会晤

6.1.2、基本规则

6.1.3、攻击

6.1.4、灯火管制

6.1.5、语音信箱泄漏

6.1.6、最终结果

6.2、惊险游戏

6.2.1、结合的规则

6.2.2、计划

6.2.3、攻击

6.2.4、工作中的l0phtCrack

6.2.5、访问

6.2.6、报警

6.2.7、幽灵

6.2.8、未遭受挑战

6.2.9、暧手游戏

6.2.10、测试结束

6.3、回顾

6.4、启示

6.5、对策

6.6、小结

第七章、银行是否绝对可靠

7.1、遥远的爱沙尼亚

7.1.1、Peropgie银行

7.1.2、个人观点

7.2、远距离的银行黑客

7.2.1、黑客是学出来的,不是天生的

7.2.2、入侵银行

7.2.3、你对瑞士银行账户感兴趣吗

7.2.4、结局

7.3、启示

7.4、对策

7.5、小结

第八章、知识产权并不安全

8.1、长达两年的黑客攻击

8.1.1、一颗探险之星

8.1.2、入侵CEO的计算机

8.1.3、CEO发现了黑客入侵

8.1.4、获取应用程序的访问权

8.1.5、被逮

8.1.6、返回敌方领地

8.1.7、此地不再留

8.2、Robert,垃圾邮件发送者之友

8.2.1、获取邮件列表

8.2.2、色情作品盈大利

8.2.3、Robert是条汉子

8.2.4、软件的诱惑

8.2.5、发现服务器名称

8.2.6、Helpdesk.exe的小帮助

8.2.7、黑客的锦囊妙计:“SQL注入”攻击

8.2.8、备份数据的危险

8.2.9、口令观测

8.2.10、获取完整访问权限

8.2.11、把代码发回家

8.3、共享:一个破解者的世界

8.4、启示

8.5、对策

8.5.1、公司防火墙

8.5.2、个人防火墙

8.5.3、端口扫描

8.5.4、了解你的系统

8.5.5、事故应变和警告

8.5.6、检查应用程序中经过授权了的改动

8.5.7、许可

8.5.8、口令

8.5.9、第三方软件

8.5.10、保护共享空间

8.5.11、避免DNS猜测

8.5.12、保护Microsoft SQL服务器

8.5.13、保护敏感文件

8.5.14、保护备份

8.5.15、保护MS免遭SQL注入攻击

8.5.16、利用Microsoft VPN服务

8.5.17、移除安装文件

8.5.18、重命名管理员账户

8.5.19、让Windows更健壮——避免存储某些资格

8.5.20、深度防御

8.6、小结

第九章、人在大陆

9.1、伦敦的某个地方

9.1.1、潜入

9.1.2、映射网络

9.1.3、确定一个路由器

9.1.4、第二天

9.1.5、查看3COM设备的配置

9.1.6、第三天

9.1.7、关于“黑客直觉”的一些想法

9.1.8、第四天

9.1.9、访问公司的系统

9.1.10、达到目标

9.2、启示

9.3、对策

9.3.1、临时解决方案

9.3.2、使用高端口

9.3.3、口令

9.3.4、确保个人膝上计算机的安全

9.3.5、认证

9.3.6、过滤不必要的服务

9.3.7、加强措施

9.4、小结

第十章、社交工程师的攻击手段以及防御其攻击的措施

10.1、社交工程典型案例

10.2、启示

10.2.1、角色的陷阱

10.2.2、信任度

10.2.3、迫使攻击目标进入角色(反转角色)

10.2.4、偏离系统式思维

10.2.5、顺从冲动

10.2.6、乐于助人

10.2.7、归因

10.2.8、喜好

10.2.9、恐惧

10.2.10、抗拒

10.3、对策

10.4、小结

第十一章、小故事

11.1、消失了的薪水支票

11.2、欢迎来到好莱坞,天才小子

11.3、入侵软饮料售货机

11.4、沙漠风暴中陷于瘫痪的伊拉克陆军

11.5、 ............

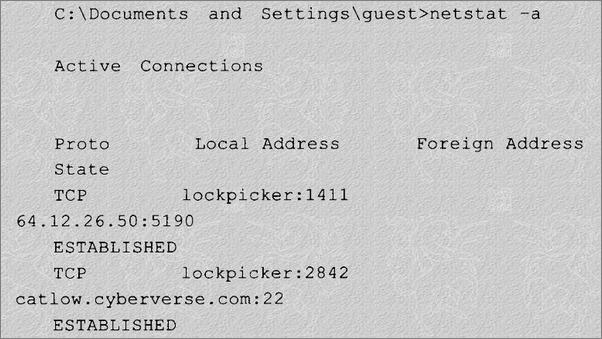

书籍插图:

以上为书籍内容预览,如需阅读全文内容请下载EPUB源文件,祝您阅读愉快。

书云 Open E-Library » 入侵的艺术 - (EPUB全文下载)